NUEVA YORK — Aquellos que prometen riquezas a cambio de cuotas adelantadas por Internet son unos estafadores.

Los autodenominados vigilantes de la Web buscan supuestos timadores por correo electrónico que dicen ser princesas nigerianas, soldados estadounidenses en Irak o empresarios chinos, quienes te convencen de necesitar tu ayuda (es decir, tu dinero) para tener acceso a los cuentas multimillonarias falsas o a los palacios llenos de riquezas. La mayoría de la gente reconoce estos correos por lo que son, y los borra sin siquiera responderlos. Pero muchas víctimas han caído en estas estafas, y aún puede haber muchas más víctimas.

También hay "luchadores de estafadores" que responden correos y muestran interés genuino en enviar dinero, como una treta para mandar a los defraudadores a un sitio donde puedan ser atrapados.

Mike Sodini, importador de armas y dueño del sitio ebolamonkeyman.com, dice que comenzó a responder estos correos en 2001, cuando trabajaba en una compañía de mercadeo de bienes raíces que se atascó de estos mensajes.

Sodini comenzó a responder por curiosidad para "ver cómo se llevaba a cabo la operación", y dijo que pronto se volvió todo un éxito entre sus colegas cuando se reunían en torno a su computadora para leer sus diálogos falsos.

"Comencé a hacer reír a mis amigos y a ver lo que pasaba después. No tenía ninguna motivación para ir tras ellos".

En sus respuestas se hacía pasar por personajes que "estaban más locos que los estafadores", dice, incluyendo una estrella pornográfica y un racista empedernido. "Había veces que fingía ser un estafador nigeriano, y le decía: ¿qué haces? Soy uno de los tuyos".

Para divertirse más, Sodini hizo que los supuestos estafadores hicieran el ridículo posando en fotos mientras mostraban letreros ofensivos. Dice que los convencía de hacer esto diciendo que era con fines "fiscales", que fue una artimaña, pues nunca pretendió enviarles dinero. Dice que también los convenció de hacer viajes a los aeropuertos y a sucursales de Western Union con la promesa de que recibirían dinero que nunca vieron.

El nombre del sitio surgió de su primera lucha contra una estafa, un largo diálogo que terminó cuando finalmente acusó a su compañero de correos de ser un defraudador, y dijo que no era lo suficientemente bueno par ganar el premio al estafador del año, que consistía en un "bello changuito de Ébola". Publicó la conversación en su portal.

Sodini dice que se "retiró" de la lucha contra los fraudes de forma activa hace cerca de cuatro años, cuando los estafadores lo identificaron y comenzaron a llamarlo "el hombre mono del Ébola" en los primeros correos electrónicos. Pero sigue con su sitio, llevando diálogos con los estafadores y publicando imágenes de ellos con letreros, así como correos de simpatizantes y opositores.

Amenazas de muerte y doctores brujos

"Rover", luchador contra estafadores desde la década de los noventa, no dio su nombre real y dice que no considera que sus esfuerzos sean una broma, sino una misión. Al seguirle la corriente a los estafadores, dice que su objetivo es "cambiar su enfoque" haciendo que se alejen de víctimas potenciales porque "así nos dedican su tiempo a nosotros en vez de a otras personas".

Rover es dueño del sitio 419eater.com, que es una referencia al código criminal nigeriano de los fraudes. Dice que muchos de los correos fraudulentos surgen en Nigeria, pero también de Inglaterra, los Países Bajos y China. Algunas estafas se inspiran en encabezados recientes, con atractivos fraudulentos que conmueven a la gente para que ayuden a las víctimas de Haití y Chile.

"(Los estafadores) irán tras cualquiera que crean que tiene tiempo para ellos. Obviamente mandan cientos y cientos de correos".

Algunos de los luchadores crean perfiles muy elaborados, con nombres, personalidades y situaciones falsas. Una anécdota de Rover cuenta una estafa en la que "Troy McClure", el receptor de un correo de un estafador nigeriano, acusó al emisor del mensaje de ser un fraude, y después le ofreció un acuerdo. "McClure" convenció a "Steven Okoma" y a sus cómplices de rastrear un camión equipado con GPS con 600,000 dólares de efectivo robado que navegaba en la costa Esqueleto de Namibia. Después de semanas de discusiones en Internet, "Okoma" se quejó de no haber logrado ubicar la mercancía inexistente, según Rover. Después les pidió dinero, mientras que "McClure" lo insultaba continuamente.

"Esos defraudadores atravesaron un infierno", dice Rover.

Una vez que los estafadores se dieron cuenta de que el juego había cambiado el rumbo y ellos estaban siendo atacados, la conversación empeoró. Sodini dice que los defraudadores que ha atrapado lo han amenazado diciendo que le enviarán asesinos a sueldo o doctores brujos.

"Pasan cada momento pensando en cómo obtendrán tu dinero, y si no lo obtienen, te amenazarán", dice Rover, quien justifica su lucha.

"Deben ver lo que le hacen a sus víctimas. Hemos oído de suicidios, o familias que quedan en bancarrota. Sólo buscan tu dinero, y puedes estar en tu lecho de muerte, pero tus últimos 10 dólares irán para ellos. No siento remordimiento por estas personas".

Rover dice que él y 14 moderadores en su sitio son voluntarios. Mantiene el sitio con donativos y publicidad. Sodini también tiene publicidad en su sitio, y vende playeras, tazas y relojes con el logo del hombre mono del Ébola.

En busca de extraños

Los fraudes por Internet han aumentado dramáticamente en los últimos años, pues los estafadores se aprovechan de los estadounidenses que están desesperados por la recesión. El FBI dice que en 2009 recibió 336,655 quejas, un aumento de 22% en comparación con el año anterior, y 45% más comparado con 2005. El FBI dice que las pérdidas monetarias se duplicaron a 559.7 millones de dólares en 2009, en comparación con el año anterior.

CNNMoney.com respondió varios correos que parecían fraudes, y preguntó a los emisores por qué contactaban a extraños para que se asociaran a sus peticiones.

Un emisor respondió alegando ser el abogado de un multimillonario inglés en su lecho de muerte, cuya "última petición" era abrir un orfanato "que fuera administrado por alguien que no conocía". El emisor le ofreció un puesto al reportero como administrador del lugar, "con una remunerasión (sic) muy atractiva para usted", pero otro intento por contactar al emisor para una entrevista ya no tuvo respuesta.

El Servicio Secreto, que atiende investigaciones de fraudes por Internet, entre otros asuntos, no recomienda que la gente se enrede en estas luchas.

"No alentamos a nadie a interactuar con nadie que crean que está intentando cometer un crimen", dijo el vocero Ed Donovan. "Si reciben un correo de alguien que no conocen, deberían borrarlo. Si reciben un correo de alguien que pide dinero e información personal, deben borrarlo".

Otro vocero del Servicio Secreto, Malcolm Wiley, dice que su agencia "lucha activamente" contra los círculos de estafadores internacionales, pero es difícil rastrear a los ladrones para recuperar las pérdidas.

"La realidad es que una vez que el dinero sale de las fronteras de Estados Unidos, es muy difícil que alguien que envío su dinero al extranjero lo recupere", dijo Wiley.

Fuente: CNNExpansion

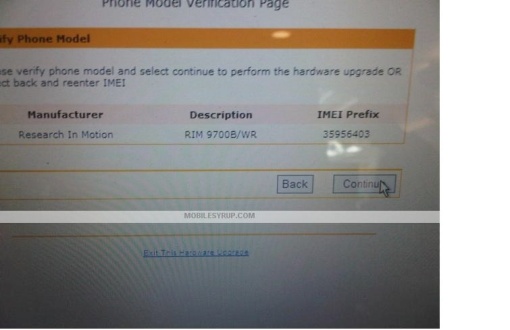

El nombre de la herramienta sería GSMA Spam Reporting Service y se dedicaría a analizar el tráfico SMS para luego identificar y agregar reportes de uso indebido presentados por los abonados móviles en las distintas redes mediante un código corto.

El nombre de la herramienta sería GSMA Spam Reporting Service y se dedicaría a analizar el tráfico SMS para luego identificar y agregar reportes de uso indebido presentados por los abonados móviles en las distintas redes mediante un código corto.